ADAudit PlusAudit et rapport pour Active Directory | |

| |

Consultez nos fichiers PDF pour de plus amples informations sur le produit :

Active Directory est la plaque tournante de toutes les activités liées à votre organisation : chaque changement doit être suivi, analysé et vérifié afin que chaque erreur soit traitée. Malheureusement, dans sa version d’origine, Active Directory n’offre pas les capacités d’audit nécessaires. Les outils tels que les scripts et les lignes de commandes permettent l’extraction de données mais ne permettent pas un audit approfondi. Ce qui est une raison suffisante pour investir dans un logiciel d’audit et de rapport qui dépassera les limites d’Active Directory.

Qu'est-ce que ADAudit Plus ?

ADAudit Plus est un logiciel qui permet d’effectuer des audits sur tous les changements qui surviennent dans votre Active Directory en vous envoyant des rapports et des alertes qui :

- Concernent la sécurité et les demandes d’audit et de conformité émises par les instances de régulation et gouvernementales.

- Fournissent à l’administrateur informatique les outils complémentaires qui l’assisteront dans la gestion des changements.

ADAudit Plus se présente sous la forme de rapports complets et d’alertes qui sont compréhensibles même pour les utilisateurs débutants. Ces rapports répondent aux quatre questions essentielles d’un audit sur Active Directory : "Qui ?", "Quoi ?", "Quand ?" et "Où ?". Cette solution d’audit ne vous montre pas seulement les données relatives à des changements mais vous permet également d’exporter les résultats au format xls, html, pdf et csv et de les imprimer afin de faciliter leur interprétation.

Les éditions

FONCTIONNALITES | Edition Standard | Edition Professionnelle |

| AD Logon Activity Monitoring | ||

| AD User, Group, Computer, OU, GPO Change Auditing | ||

| Administrator / HelpDesk Technician Activity Auditing | ||

| Pre-configured Reports and critical e-mail Alerts | ||

| Schedule and e-mail audit reports | ||

| Compliance specific reports | ||

| Group Policy Object settings audit | - | |

| Track all attribute changes of User / Computer / Groups / OU | - | |

| New / Old Value audit AD Object attributes | - | |

| Permission change audit for OU / Users / Groups / Computers / GPO | - | |

| Support for MS SQL database | - | |

| Audit File Server and Failover Clusters | Add-on | Add-on |

| Track NetApp Filer changes | Add-on | Add-on |

| Monitor Member Server local logon / logoff, RADIUS logon and Terminal Services Activity | Add-on | Add-on |

| Audit Workstations logon / logoff | Add-on | Add-on |

Vous n'êtes pas certain sur le choix de l'édition, contactez-nous.

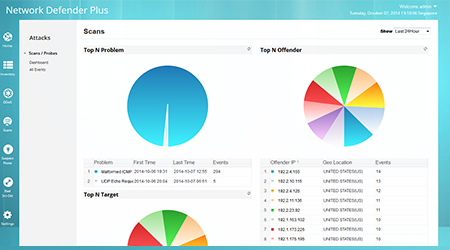

Comment fonctionne ADAudit Plus ?

Grâce à ADAudit Plus, vous pouvez :

- Voir des rapports complets sur les changements administratifs et les ouvertures de sessions dans l’Active Directory.

- Utiliser des filtres et configurer ADAudit Plus pour vous avertir en cas de changements sur certains éléments de l’Active Directory.

- Répondre aux questions essentielles sur les changements de l’Active Directory : Qui ?, Quoi ?, Quand ? et Où ?

- Recevoir des alertes spécifiques directement dans votre boîte de réception.

- Obtenir un historique des changements survenus dans l’Active Directory et les stratégies de groupe.

- Archiver tous les changements pour de meilleures analyses.

- Organiser vos données enregistrées pour vous aider leur d’audit de sécurité ou de conformité.

- Analyser les ouvertures et les fermetures de sessions de serveurs membres dans votre environnement Microsoft Server.

- Centraliser en temps réel le suivi, l’audit et la sécurité des fichiers Windows File Server, la structure des dossiers, les partages et les autorisations d’accès.

Quelles sont les plates-formes/fournisseurs/technologies ?

- Plates-formes : Windows Vista, Windows XP, Windows 7, Windows Server 2000, Windows Server 2003, Windows Server 2008, Windows Server 2008 R2.

- Fournisseur : Windows.

- Technologie : Microsoft Active Directory.