PG Software, distributeur historique des solutions ManageEngine en France, depuis 2004

- Contact Sans frais

US: +1 888 720 9500

US: +1 888 791 1189

US Sales: +1 833-420-0996

CA Sales: +1 833-416-0441

Aus: 1800 631 268

UK: 0800 028 6590

IN: 1800 572 6673

TéléphoneIntl: +1 925 924 9500

CN: +86 400 660 8680

CA: +1 514 673 9946

EmailFormulaireNous contacter - Support

- Accueil

- Active Directory

- AD360Gestion des identités et des accès pour les écosystèmes hybrides

- M365 Manager PlusGestion, reporting et audit Microsoft 365

- En savoir plus

- Identity360Gestion, reporting et audit Microsoft 365

- Produits gratuits

- ADManager PlusGestion et reporting sur l'Active Directory, Microsoft 365 et Exchange

- ADAudit PlusAudit en temps réel des modifications apportées à l'Active Directory, fichiers et serveurs Windows

- ADSelfService PlusMots de passe en libre-service, MFA, accès conditionnel et SSO

- DataSecurity PlusAudit des fichiers, prévention des fuites de données et évaluation des risques liés aux données

- Exchange Reporter PlusReporting, audit et monitoring pour Exchange et Skype

- RecoveryManager PlusSauvegarde et restauration de l'Active Directory, Microsoft 365 et Exchange

- SharePoint Manager PlusReporting et audit SharePoint

- Produits gratuits 2

- AD360Gestion des identités et des accès pour les écosystèmes hybrides

- HelpDesk

- Desktop & Mobile

- Endpoint CentralGestion des postes de travail

- Device Control Plus

- En savoir plus

- Produits gratuits

- Mobile Device Manager PlusGestion des appareils mobiles

- OS DeployerDéploiement d'OS

- Patch Manager PlusGestion des correctifs

- Patch Connect PlusGestion des correctifs tiers SCCM

- Browser Security PlusSolution de gestion et de sécurité des navigateurs

- Remote Access PlusSolution d’accès à distance

- Vulnerability Manager PlusGestion des vulnérabilités d'entreprise

- Application Control Plus

- Endpoint CentralGestion des postes de travail

- Monitoring IT

- OpManagerSolution de supervision réseau

- NetFlow AnalyzerSurveillance de la bande passante et analyse du trafic

- Network Configuration ManagerGestion des configurations réseau

- OpUtilsGestion des adresses IP et des ports de switchs

- Applications ManagerLogiciel de surveillance des serveurs et des applications

- En savoir plus

- Produits gratuits

- Site24x7

- OpManagerSolution de supervision réseau

- Sécurité IT

- Log360 CloudSécurisez votre IT et prouvez votre compatibilité à partir du cloud

- Access Manager PlusUne solution de gestion de session privilégiée

- EventLog AnalyzerGestion des logs par SIEM

- Firewall AnalyzerConfiguration des pare-feux et gestion des logs

- Password Manager ProGestion des mots de passe privilégiés

- Key Manager PlusGestion des clés SSH et des certificats SSL

- PAM360Gestion des accès privilégiés

- Log360Prévention exhaustive des menaces et SIEM

- Browser Security PlusSolution de gestion et de sécurité des navigateurs

- Secure Remote Access Toolkit

- En savoir plus

- Produits gratuits

- MSP

- Analytics

- ManageEngine

Prenez le contrôle

de votre IT

Surveillez, gérez et sécurisez votre infrastructure informatique avec

des solutions développées avec soin pour répondre à vos besoins professionnels.

Nous avons des solutions complètes et faciles à mettre en œuvre pour résoudre vos problèmes de gestion informatique les plus difficiles, qu'il s'agisse d'assurer la sécurité de votre entreprise, de garantir une haute disponibilité ou de rendre vos utilisateurs heureux.

-

Active Directory

Des solutions de gestion de l'identité et

des accès sous environnement WindowsDes solutions de gestion de l'identité et

En savoir plus

des accès sous environnement Windows -

HelpDesk

Des solutions pour gérer votre support informatique, votre assistance aux utilisateurs et le cycle de vie de vos équipements informatiques

Des solutions pour gérer votre support informatique, votre assistance aux utilisateurs et le cycle de vie de vos équipements informatiques

En savoir plus -

Desktop et Mobile

Solutions de gestion des appareils mobiles et des ordinateurs de bureau

Solutions de gestion des appareils mobiles et des ordinateurs de bureau

En savoir plus -

Réseaux et Serveurs

Des solutions de gestion de tous les aspects de la performance réseau

Des solutions de gestion de tous les aspects de la performance réseau

En savoir plus -

Application

Des solutions sur site et en cloud pour la gestion et la surveillance de la performance des applications

Des solutions sur site et en cloud pour la gestion et la surveillance de la performance des applications, conçues pour les équipes de maintenance informatique et de développement

En savoir plus -

Sécurité IT

Solutions de gestion de la sécurité et de la conformité informatiques

Solutions de gestion de la sécurité et de la conformité informatiques

En savoir plus -

Analytics

Créez un centre de commande pour les opérations informatiques avec notre plateforme Analyze Anything.

Créez un centre de commande pour les opérations informatiques avec notre plateforme Analyze Anything.

En savoir plus -

Gestion des IT pour les MSP

RMM | UEM | ITSM | ITOM | IAM | SIEM

Développez votre activité de MSP avec des solutions de gestion informatique évolutives et sécurisées.

En savoir plus -

Cloud

Applications Cloud

Applications Cloud

En savoir plus

94% des chefs d'entreprise déclarent

que l'amélioration de l'expérience des

employés a un impact direct sur leur bénéfice net.*

Build the right employee experience strategy for your organization.

*Rapport sur les tendances mondiales en matière d'expérience des employés par NTT Data

Pour la 7ème fois !

ManageEngine reconnu dans le

2024 Gartner® Magic Quadrant™

pour la gestion des informations et des événements de sécurité.

Se connecter. Demander. Partager.

Parce que l'IT est toujours meilleure ensemble.

180 000 entreprises dans 190 pays font confiance à ManageEngine pour gérer leur IT.

Comment Redinet a exploité ManageEngine ...

Arjo fournit des services informatiques de qualité avec

ServiceDesk Plus ...

Neuf entreprises du Fortune 100 sur dix nous font confiance.

- at&t

- Barclays

- Sony

- GE

- Saint Gobain

- Ericsson

- LoReal

- NEC

- La gestion et l'audit de la sécurité du réseau

- La gestion des comptes et des droits utilisateurs

- La gestion des informations et des évènements de sécurité

- La gestion des accès privilégiés

- La mise en conformité réglementaire

- Les contrôles internes

Aujourd'hui, les entreprises font face à des menaces de sécurité sans précédent. Alors que les organisations adoptent de nouvelles technologies, de nouvelles menaces continuent de proliférer. Les appareils mobiles, le cloud computing et la virtualisation ont rendu la sécurité de l'entreprise d'autant plus complexe et difficile et plus essentiel que jamais.

Lorsque vous regardez un peu plus en profondeur les incidents de sécurité tels que les vols d'identité, les infractions, les attaques DoS et autres failles de sécurité, vous découvrez généralement que les mesures de sécurité de base n'ont pas été conduites correctement. Et les dommages vont au-delà de mettre en danger l'infrastructure et les informations de la société. Avec les réseaux sociaux, les mauvaises nouvelles circulent vite. C'est pourquoi des menaces contre votre entreprise peuvent même entacher son image de marque pour toujours.

La lutte contre les cyber-menaces sophistiquées impose de mettre en place une stratégie à plusieurs volets intégrant un ensemble complexe d'activités :

- Déployer des équipements de sécurité

- Renforcer les politiques de sécurité

- Contrôler l'accès aux ressources

- Surveiller les évènements, analyser les logs

- Détecter les vulnérabilités

- Gérer les patches

- Détecter les changements

- S'assurer de la conformité

- Surveiller le trafic

De plus, bien que définir des mesures de sécurité soit fondamental, s'assurer du respect des nombreuses réglementations est devenu une partie intégrante de la sécurité de l'entreprise.

ManageEngine dispose d'une gamme de solutions de gestion de la sécurité pour entreprise aux prix abordables. Elles vous aident à construire une forteresse sécurisée afin de rester en sécurité, d'assurer la continuité des métiers et d'améliorer la productivité.

Une périphérie solide - Security Manager Plus

Identifiez les failles et protégez vos frontières

La première étape dans la construction d'une forteresse est de sécuriser vos frontières, comprendre vos vulnérabilités et prendre des mesures de protection. Pour avoir une périphérie solide dans les entreprises, il faut :

- Scanner votre réseau, créer un inventaire des équipements actifs du réseau

- Identifier les vulnérabilités du réseau et les corriger rapidement

- Détecter les patchs, correctifs et mises à jour de sécurité manquants sur Windows et Linux et les déployer rapidement

- Gérer les changements de fichiers, de dossiers et de registres Windows

- Rester informé avec des rapports d'audit sur les ports ouverts, le matériel et les logiciels

Les tours de guet - EventLog Analyzer et Firewall Analyzer

Surveillez, analysez et enregistrez les logs et les alertes sur les menaces de sécurité internes et externes

Les tours de guet d'une forteresse fournissent une aide précieuse en observant les événements aux alentours et en protégeant contre les menaces potentielles. Dans les entreprises, garder un œil attentif sur le journal des événements, les logs des applications et les logs provenant des dispositifs de sécurité périmétriques est essentiel pour protéger l'organisation des menaces internes et externes et optimiser les performances. Pour cela il faut :

- Collecter, analyser, rapporter, alerter et archiver automatiquement les logs des hôtes Windows, les Syslog des hôtes Unix et des périphériques et les logs d'application à partir des serveurs et des bases de données

- Suivre, analyser et faire des rapports sur les logs provenant des pare-feu et autres dispositifs de sécurité périmétriques

- Faire du Troubleshooting sur les problèmes de réseau et optimiser l'utilisation et les performances de la bande passante

- Une visibilité complète sur les menaces de sécurité internes et externes

- Satisfaire les exigences de conformité et les audits réglementaires pour SOX, PCI, FISMA, et autres

ADAudit Plus et Exchange Reporter Plus

Active Directory, les serveurs Exchange et les serveurs de fichiers sont comme les trésors d'un royaume. Surveiller l'accès des utilisateurs à cette richesse de données et auditer les changements dont elles font l'objet sont les deux étapes primordiales qui mènent vers la voie de la conformité et de la sécurité informatique.

- Audit des changements d'Active Directory : Obtenez des informations à propos de "qui" fait "quoi" comme changement dans Active Directory ainsi que "quand" et depuis "où".

- Intelligence de l'identité et des accès : Agissez en vous appuyant sur vos connaissances sur les identités et les accès de votre organisation, et prenez des décisions d'affaires cruciales plus "confortablement".

- L'accès utilisateur et le suivi de l'activité : Surveillez les fichiers auxquels ont accès les utilisateurs et quelles sont les opérations qu'ils effectuent sur ces fichiers.

- Audit des serveurs Exchange : Prenez connaissance des changements tels que les modifications d'autorisations des boîtes mail effectuées par les utilisateurs sur un serveur Exchange. Conservez les paramètres et les serveurs des boîtes mail en sécurité.

- Intelligence des serveurs Exchange : statistiques sur le trafic des emails, taille des boîtes mail, rapports sur leur contenu. Obtenez toutes les données nécessaires pour sécuriser les serveurs Exchange et améliorer leurs performances.

Les données des logs Active Directory et Exchange nécessitent d'être remaniées et correctement présentées dans un format propice à la prise de décision. Ces deux outils vous permettent de faire cela instantanément.

Une chambre secrète - Password Manager Pro

Protégez les clés de votre royaume

Après la construction de la forteresse, les clés de votre royaume doivent être protégées. Une périphérie solide vous protège seulement contre les attaques extérieures. Mais, pour vous protéger des attaques venant de l'intérieur, vous avez besoin d'une «chambre secrète» centralisée et sécurisée pour mettre en sécurité vos clés et contrôler les accès privilégiés. Au sein d'une entreprise vous devez :

- Stocker, gérer et contrôler les accès de façon sécurisé aux informations sensibles telles que les mots de passe, les documents et les identités numériques

- Éliminer les failles de sécurité

- Améliorer la productivité informatique en automatisant les changements fréquents de mot passe nécessaires dans les systèmes critiques

- Établir des contrôles de prévention et de détection grâce à des workflows d'approbation et des alertes en temps réel sur l'accès aux mots de passe

- Se conformer aux audits et aux réglementations de sécurité telles que SOX, HIPAA et PCI.

La citadelle - Network Configuration Manager

Mettez en place une autorité centralisée pour les configurations des équipements réseaux

Dans la forteresse, la citadelle est le siège de l'autorité centrale et elle est la composante la plus forte. Dans les entreprises, les périphériques réseau sont des éléments essentiels. Tout changement de configuration non autorisé peut causer des ravages sur le réseau. Pour sécuriser la configuration des périphériques, vous devez :

- Automatiser la sauvegarde des configurations des commutateurs, routeurs, pare-feu et autres dispositifs

- Suivre les changements de configuration en temps réel et générer des notifications

- Empêcher les modifications de configuration non autorisées

- Contrôler l'accès aux configurations et appliquer des restrictions basées sur les rôles pour l'upload de configuration

- Vérifier les configurations pour le respect des politiques et des normes

- Savoir «qui» a fait «quoi» comme changements sur les configurations des périphériques et «quand»

- Automatiser le cycle de vie complet des tâches de configuration des équipements

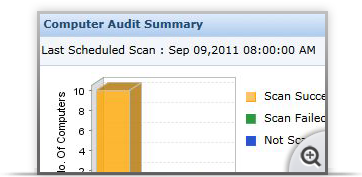

Le centre de commandement opérationnel - DesktopCentral

Constituez un contrôle centralisé des serveurs et des postes de travail

Dans la forteresse, les opérations quotidiennes sont contrôlées à partir du centre de commandement. De même, dans les entreprises, les serveurs et postes de travail constituent le centre névralgique des opérations de routine. Surveiller ces équipements à partir d'un emplacement centralisé est une tâche cruciale qui vous oblige à :

- Automatiser les routines de gestion des postes de travail des entreprises afin de normaliser et de sécuriser leur réseau Windows

- Protéger les postes de travail d'un large éventail de menaces

- Résoudre rapidement les problèmes quotidiens

- Générer des rapports compréhensibles pour auditer vos actifs informatiques

La sécurité ManageEngine et la mise en conformité informatique sont idéales pour :

- La gestion de la sécurité du réseau

- Les audits de sécurité du réseau

- La gestion des comptes et des droits utilisateurs

- La gestion des informations de sécurité

- La gestion des accès privilégiés

- Se conformer aux réglementations

- Les contrôles internes

Produits associés

ManageEngine ADManager Plus

Un logiciel complet de gestion et de reporting pour Active Directory. En utilisant ADManager Plus, vous automatisez les tâches administratives fastidieuses comme la création/modification/suppression d'utilisateur - vous réduisez la charge administrative par délégation au helpdesk - et générez des rapports spécifiques de conformité.

C'est un nouveau jour pour la gestion du poste de travail avec ManageEngine Desktop Central

- Découvrir - tous les actifs sur le réseau

- Gérer - les inventaires logiciels et matériels

- Sécuriser - l'infrastructure contre les hacks et les menaces

- Standardiser - sur des configurations cohérentes

- Collaborer - pour fournir un support intégré continu

Gestion du poste de travail pour une meilleure productivité.

Votre situation : Une petite équipe informatique peut-elle contrôler vos environnements de poste de travail? Votre équipe informatique passe-t-elle un nombre important d'heures à administrer les PC manuellement? Les configurations, les patchs et les mises à jour de sécurité sont-ils standardisés?

Impératifs pour la gestion du poste de travail :

- Standardiser les postes de travail - avec des configurations uniformisées

- Sécuriser les ordinateurs clients - en imposant des restrictions au niveau USB et en appliquant des patches et des politiques de sécurité

- Autoriser les administrateurs occupés - à automatiser, standardiser, sécuriser et auditer l'environnement de poste de travail

- Contrôler - les environnements du poste de travail virtuels

- Automatiser - les activités régulières de gestion du poste de travail

- Sécuriser - les postes de travail d'un éventail large de menaces

- Passer moins de temps - à faire du troubleshooting des problèmes quotidiens

- Générer des rapports compréhensibles - pour auditer vos actifs informatiques

La différence ManageEngine.

Selon de récentes études menées par Gartner, les entreprises dépensent entre $7000 et $13000 chaque année pour la gestion de chaque poste de travail. Avec la forte dépendance de l'entreprise avec les postes de travail et les opérations internes, le besoin d'un outil fiable, rentable et facile à utiliser est devenu plus important que jamais. ManageEngine Desktop Central automatise le cycle de vie complet de gestion du poste de travail allant d'une configuration de système simple au déploiement complexe de logiciels.

- Découvrir tous les éléments actifs du réseau - postes de travail, imprimantes, routeurs, serveurs et autres actifs

- Acquérir des connaissances en profondeur sur les actifs - l'historique de propriété, informations d'inventaire et plus

- Gérer les licences des logiciels - suivi de l'utilisation, licences de groupe et définitions de politique

- Contrôler l'approvisionnement et le cycle de gestion des actifs - Bon de commande et gestion de contrat

- Configurer et gérer les postes de travail - à distance à partir d'un point central

- Exécuter des scripts personnalisés - pour un meilleur contrôle

- Supporter les utilisateurs en gérant les problèmes et les changements - un helpdesk central

- Résoudre les problèmes d'efficacité - portails de tickets self-service

- Détecter, évaluer et remédier aux vulnérabilités - sur les actifs hétérogènes en réseau

- Automatiser - la gestion des patchs et des correctifs de sécurité

"Le poste de travail a toujours été une zone "sous-géré" de l'informatique de l'entreprise. De nombreuses entreprises, en particulier les plus petites, pourraient ne pas avoir l'expertise ou les ressources pour gérer les postes de travail physiques comme elles le voudraient."

The Register

Success Story

Je suis très heureux avec Desktop Central. La liste de configuration (imprimante, pare-feu, scripts, etc) m'a aidé à normaliser mes postes de travail. La gestion des correctifs m'a aidé à déployer tous les patchs manquants sur tous les postes de travail d'un seul coup. Maintenant, mes postes de travail ont des patchs mis à jour et sont plus sûrs. Il intègre le logiciel Desktop Management à un prix abordable. Globalement, il est très facile à utiliser et l'interface Web permet d'y accéder à partir de n'importe où sur le réseau.

Daniel Primus,

Hallmark Channel

Produits associés

ManageEngine Desktop Central MSP

ManageEngine Desktop Central MSP est un logiciel de gestion de poste de travail Windows qui permet aux fournisseurs de services de gérer efficacement les ordinateurs et les serveurs de leurs clients. Il offre des fonctions intégrées de gestion de poste de travail comme la distribution de logiciels, la gestion des correctifs, la gestion des actifs, le contrôle à distance, les configurations et les outils systèmes.

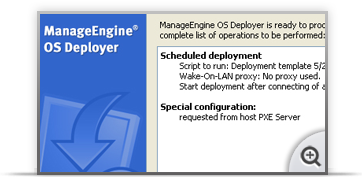

Déploiement et imaging d'OS- ManageEngine OS Deployer

OS Deployer permet aux organisations de capturer des images de Windows et des applications qui peuvent être déployées sur plusieurs serveurs, ordinateurs portables et ordinateurs de bureau à la fois. Les fonctionnalités centralisées de capture d'image et de déploiement d'OS peuvent aider à normaliser l'organisation autour d'un seul ou de plusieurs OS. Cela permet de réduire considérablement les coûts de support, de formation et de gestion.

Un des plus grands défis des entreprises d'aujourd'hui est : l'environnement de gestion en silo. Des entreprises ont récemment connu plusieurs pannes importantes qui se sont produites en raison d'une faiblesse pour lier les informations utiles générées par les différents outils de surveillance. Les entreprises d'aujourd'hui ont besoin d'informations en temps réel pour prendre des décisions précises. L'informatique intégrée supprime les silos créés par les différents produits qui ont du mal à fournir une bonne visibilité avec des indicateurs de performance clés (KPI).

“En 2015, 60% des entreprises auront intégré leur Gestion des Performances des Applications (Application Performance Management - APM) aux outils du service desk".

Les deux principaux domaines fonctionnels de la gestion informatique sont les opérations et la gestion de service. Un outil de gestion informatique intégrée réuni ces deux domaines pour donner une visibilité inégalée sur toute l'infrastructure informatique depuis une console unique.

L'approche de ManageEngine pour la gestion de l'informatique intégrée

ManageEngine IT360 apporte deux principaux domaines de la gestion informatique : les opérations informatiques et la gestion des services à partir d'un tableau de bord unifié. Avec IT360, Les moyennes et grandes entreprises peuvent supprimer les silos opérationnels et avoir une vue unifiée de l'ensemble de leur infrastructure informatique. Un des nombreux avantages de IT360 réside dans le fait qu'il intégré un Module de gestion du service compatible ITIL. Le schéma de droite explique les différents modules supportés par IT360.

Informatique intégrée pour entreprise:

En considérant les différents besoins du marché, ManageEngine possède deux versions de IT360. L'édition Entreprise est conçu pour les moyennes et grandes entreprises qui surveillent leur propre infrastructure informatique à partir d'un centre d'opération du réseau (NOC) ou d'un Datacenter centralisé.

- Gestion de service compatible ITIL

- Architecture distribuée pour plus d'évolutivité

- Haute disponibilité par redondance

- Surveillance de réseau distribué géographiquement

- Gestion de l'expérience utilisateur

- Sécurité renforcée grâce au contrôle d'accès basé sur les rôles

Success Story

Geoff Stone,

IT infrastructure division, DORMA.Avec l'évolution des scénarios d'entreprise et l'avènement de nouvelles tendances telles que la conformité IT et les services de cloud, la gestion des identités et des accès (GIA ou IAM) est devenue essentielle pour le bon fonctionnement des organisations.

ADSolutions de ManageEngine est une solution complète de gestion de l'identité et des accès qui permet aux entreprises de réduire les coûts de gestion d'Active Directory, d'améliorer la sécurité informatique, de se conformer aux règlementations et de donner des pouvoirs aux utilisateurs avec les fonctionnalités de self-service. ADSolutions de ManageEngine dispose d'un portefeuille de récompenses pour la gestion d'Active Directory et les solutions de Reporting.

ADManager Plus

Automatisez simplement les tâches critiques de gestion de l'identité et des accès comme le provisioning des utilisateurs et le dé-provisionnement et déléguez en toute sécurité des tâches à l'aide des «modèles» et des «rôles».

- One-Stop Provisioning / Dé-provisionnement

- Workflow pour la conformité IT

- Gestion d'Active Directory à la volée

- Délégation Active Directory non invasive

- Rapports pré-packagés

ADSelfService Plus

Réduisez les coûts et améliorez la productivité des employés dans votre organisation. Éliminez les activités sans valeur ajoutée de votre staff informatique avec la gestion unifiée "self-service" de l'identité.

- Gestion personnelle du mot de passe

- Répertoire employé mis à jour

- Notification d'expiration du mot de passe

- Synchronisation du mot de passe

- Recherche de personnes

ADAudit Plus

Restez au courant de tous les aspects critiques de votre environnement Windows Active Directory et Windows Servers. La conformité avec la loi SOX, HIPAA, PCI, GLBA, etc, est rendue facile avec plus de 150 rapports pré-packagés.

- Surveiller les actions de gestion utilisateur

- Suivre les modifications de fichiers et les modifications du système

- Auditer les connexions/déconnexions des postes de travail sous Windows

- Auditer les rapports et les alertes emails pour la sécurité

- Rapports à partir des données archivées

AD360

AD360 est une solution intégrée pour la gestion des identités et des accès (IAM) nécessaire dans un environnement Windows. Ce logiciel web réunie toutes les fonctionnalités dont a besoin une entreprise : du provisionnement des utilisateurs au libre-service en passant par la gestion des risques. Le tout dirigé depuis une interface simple et facile à utiliser. AD360 est la solution idéale pour combler le fossé entre technologie et besoins complexes des entreprises.

AD360 automatise toutes les tâches récurrentes liées à la gestion des identités et des accès tels que la mise en service/hors-service des comptes utilisateurs et des autres objets de l’AD, la gestion sécurisée des mots de passe, la modification de plusieurs attributs des comptes utilisateurs, la gestion des boîtes mails et du trafic e-mail des utilisateurs.

En savoir plus

Exchange Reporter Plus

Vérifier tous les aspects de votre infrastructure Exchange avec des rapports. Gardez une trace de tous les éléments vitaux de votre infrastructure Exchange comme la taille, la croissance, le trafic et les autorisations des boîtes mail.

- Audit d'Exchange

- Rapports sur le contenu des boites mail

- Rapports sur le trafic des boites mail

- Rapports sur Outlook Web Access

- Rapports sur les propriétés des boites mail

Témoignages

![]()

"ADSelfService Plus est une bonne solution clé en main. Elle force les utilisateurs à mettre à jour AD. D'autres systèmes dépendent de ces mises à jour, tels que les systèmes de VoIP ou SharePoint. On observe aussi une réduction des appels pour réinitialiser les mots de passe"

Sugan Moodley, Gestionnaire de prestation de service, Datacentrix Services.

"Nous avons choisi ManageEngine ADAudit plus, principalement pour nos rapports d'audit SOX et je pense pour l'outil, avec ses résultats facile à comprendre. Le prix très concurrentiel a notamment attiré notre attention."

Andreas Ederer, Cosma International.

"Désormais, vous n'avez pas besoin d'être un informaticien pour gérer Active Directory. Même mes garçons, qui ont seulement 12 et 11 ans, peuvent le faire en utilisant ADManager Plus! Ce produit a changé ma carrière!"

Margaret Sandler, Spécialiste en sécurité informatique, CareTech Solutions.

Plus d'articles...

Évaluez une version de démonstration gratuite et entièrement fonctionnelle

de n'importe lequel de nos produits avant de les télécharger.

Derniers blogs

- Le Patch Tuesday de mai 2023 propose des correctifs pour 38 vulnérabilités, dont 3 zero days.

- Revue de la détection des menaces : Menaces internes dans la cybersécurité

- L'authentification : La première étape vers le Zero Trust

- World Backup Day : Pourquoi il est important pour chaque entreprise d'avoir un plan B

Dernières mises à jour

- OpManager : Nouvelle version 12.8.540

- PAM360 : Nouvelle version 7400

- Network Configuration Manager : Nouvelle version 12.8.522

- OpManager : Nouvelle version 12.8.405

- Applications Manager : Nouvelle version 174500

- ADAudit Plus : Nouvelle version 8500

- Firewall Analyzer : Nouvelle version 12.8.511

- ServiceDesk Plus : Nouvelle version 14940