S'agit-il d'un scénario réaliste aujourd'hui ?

Les entreprises évoluent. Les modes de travail se sont orientés vers des approches modernes. Les modèles de travail hybrides sont le mode de travail privilégié. Dans de tels scénarios, les entreprises doivent gérer des périphériques connectés via l'internet. Or, Internet est devenu un lieu dangereux, car les cyberattaques sont de plus en plus fréquentes et de plus en plus étendues.

Par le passé, une attaque de type "man-in-the-middle" (MITM) était l'approche la plus courante pour voler les données d'une entreprise et entacher sa réputation.

Pensez-vous être protégé contre les attaques MITM ?

Lorsque votre périphérique se connecte à un serveur exposé à Internet, le risque d'une attaque MITM, et donc d'une violation des données, est considérablement accru.

Il y a de fortes chances que vous ayez besoin de gérer certains périphériques via Internet. Une question se pose alors : Comment gérer ces périphériques de manière efficace et sécurisée ? La mise en œuvre des bonnes stratégies de sécurité au bon endroit vous aidera à surmonter ce problème. ManageEngine Endpoint Central (anciennement Desktop Central) offre une solution de sécurité pour prévenir ces types d'attaques. Endpoint Central est livré avec un composant appelé Secure Gateway Server qui facilite la gestion des périphériques sur Internet.

Le Secure Gateway Server garantira que la communication entre Endpoint Central Server et les périphériques sur Internet se déroule en toute sécurité, avec tous les protocoles de sécurité intacts. Cette initiative vise à donner à nos utilisateurs l'assurance que les normes de sécurité maximales sont appliquées lorsqu'ils gèrent des périphériques sur Internet.

Situations où le Secure Gateway Server sera utile

Le Secure Gateway Server peut être utilisé lorsque vous avez des périphériques à gérer dans un autre endroit ou lorsque vous avez des périphériques qui se connectent au Endpoint Central Server via Internet. Voici quelques exemples de situations où la communication se fait via Internet :1. Lorsque la culture de travail hybride est encouragée.

2. Lorsque vos périphériques gérés sont utilisés à différents endroits.

3. Lorsque votre entreprise dispose d'un bureau distant ou d'une configuration multi-bureaux.

4. Lorsque vous souhaitez gérer des périphériques mobiles.

Le serveur Secure Gateway est recommandé aux entreprises qui encouragent les employés à travailler à distance ou à changer fréquemment de lieu de travail. Lorsqu'un périphérique sort de votre réseau local, il entre dans Internet libre. S'il n'est pas correctement géré, ce périphérique peut s'avérer être une menace.

Les récentes attaques de cybersécurité montrent que la plupart des attaques sont dues à l'utilisation d'API tierces ou inconnues pour assurer la communication entre les périphériques de votre réseau. Le serveur Secure Gateway vous permet d'approuver les API, protégeant ainsi votre entreprise des menaces.

Secure Gateway Server : Une vue d'ensemble

Le Secure Gateway Server est un composant de sécurité placé entre Endpoint Central Server et les agents ou le serveur de distribution. Il agit comme un serveur intermédiaire qui transfère les demandes des clients vers le Endpoint Central Server.Le Endpoint Central Server est placé à l'intérieur d'un réseau privé, où les connexions sont liées par des pare-feu et des protocoles. Si un périphérique externe souhaite établir une connexion avec un serveur situé dans ce réseau, il doit passer par le Secure Gateway Server.

Il n'est pas obligatoire d'envoyer des demandes au Secure Gateway Server, mais si vous souhaitez gérer des périphériques externes en toute sécurité, vous devriez monter le Secure Gateway Server.

Le fonctionnement du Secure Gateway Server

Le Endpoint Central Server, étant un composant vital, ne peut pas être considéré comme un périphérique ou être exposé à Internet. Pour protéger ce serveur, le Secure Gateway Server est exposé à Internet. Les requêtes des agents sont transmises au Endpoint Central Server par le Secure Gateway Server. En outre, le Secure Gateway Server filtre les demandes afin de s'assurer qu'aucune communication malveillante ne passe par Internet, ce qui permet de minimiser les temps d'arrêt.Avec cette configuration, la gestion sécurisée des périphériques sur Internet est facile. Téléchargez maintenant !

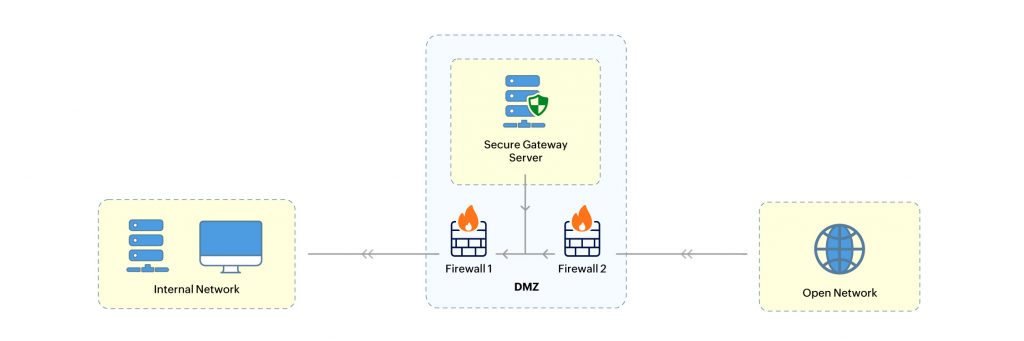

Architecture du Secure Gateway Server

Le Secure Gateway Server est situé à l'intérieur d'une zone démilitarisée, ou DMZ. Lorsqu'un agent lance une demande, les paquets réseau atteignent le Secure Gateway Server via Internet. À l'intérieur de la DMZ, le Secure Gateway Server qualifie la demande reçue et s'assure qu'elle est vraie et valide. Une fois la validation effectuée, le Secure Gateway Server transmet la demande au Endpoint Central Server. La réponse est également transmise par le serveur Secure Gateway. Le Secure Gateway Server s'assure également que les demandes des utilisateurs itinérants parviennent au Endpoint Central Server.Le Secure Gateway Server prend en charge AS2, FTP, FTPS, HTTP, HTTPS, SFTP et SCP. Il est également équipé de pare-feu qui régissent la communication. Le nombre de pare-feux détermine le niveau de sécurité. En général, on utilise des pare-feu doubles pour obtenir un temps d'arrêt minimal et une efficacité maximale.

Dans une architecture à pare-feu unique, un seul pare-feu est placé entre le Secure Gateway Server et le réseau externe.

Dans une architecture à double pare-feu, deux pare-feu sont placés entre le Secure Gateway Server et le réseau externe.

Avec cette série de composants de sécurité en place, il est plus facile pour les administrateurs informatiques de gérer les utilisateurs itinérants de leur entreprise qui se connectent via Internet.

Prérequis pour le Secure Gateway Server

Le Secure Gateway Server fonctionne sur le système d'exploitation Windows et peut être monté sur une machine dédiée. Pour assurer la communication, l'administrateur doit mapper l'adresse IP privée du Endpoint Central Server à l'adresse publique du Secure Gateway Server. Ce mappage est effectué pour transmettre les demandes de l'agent au Endpoint Central Server. Une procédure détaillée sur la façon de configurer le Secure Gateway Server dans votre réseau est disponible sur notre site Web.Avec le Secure Gateway Server, les administrateurs informatiques peuvent gérer leurs périphériques itinérants à partir d'une console unique de manière plus efficace et plus sûre. Pour vous familiariser avec le Secure Gateway Server, essayez gratuitement la version d'essai de 30 jours de Endpoint Central.