La prise de contrôle d'un compte est une attaque au cours de laquelle des cybercriminels s'approprient des comptes utilisateur en utilisant des informations d'identification volées. Il s'agit essentiellement d'une fraude par usurpation d'identité où le pirate, qui a désormais le contrôle total du compte de l'utilisateur, effectue des activités malveillantes en se faisant passer pour le véritable utilisateur. Ces activités malveillantes peuvent consister à envoyer des e-mails ou des messages de phishing, à voler et à utiliser à mauvais escient des informations financières ou personnelles sensibles, ou à utiliser les informations volées pour prendre le contrôle d'autres comptes utilisateur.

Les institutions financières, qui regorgent de PII, étaient autrefois des cibles communes pour les fraudeurs qui se livraient à l'usurpation d'identité. Aujourd'hui, toutes les entreprises qui ont des connexions utilisateur sont également à risque.

Comment et pourquoi les prises de contrôle de comptes se produisent-elles ?

Voici quelques stratégies courantes utilisées par les acteurs dangereux pour voler les informations d'identification des utilisateurs et prendre le contrôle de leurs comptes :

- Phishing ou autres attaques social engineering

- Attaques brute-force, comme le bourrage d'informations d'identification, le craquage d'informations d'identification ou les attaques par dictionnaire.

- Attaques Man-in-the-Middle

- Vol d'identifiants de connexion par le biais de violations de données, virus ou malwares

- Attaques botnet

Apprenez-en davantage sur les attaques par mot de passe et sur la façon dont vous pouvez les combattre.

Les cybercriminels sont à l'affût des failles de sécurité à exploiter. La majorité des vulnérabilités sont dues à l'ignorance des utilisateurs. Le blog du Daily Mail sur les mots de passe populaires indique que les utilisateurs créent souvent des mots de passe évidents, comme "123456", "qwerty" et "password", faciles à retenir pour eux, mais aussi plus faciles à craquer pour les pirates. De nombreux utilisateurs changent aussi rarement leurs mots de passe et réutilisent souvent les mêmes identifiants de connexion pour plusieurs sites web et identités.

La vente illégale d'identifiants vérifiés est un commerce massif et alarmant sur le dark web. Les pirates réalisent des profits soit en vendant des informations d'identification volées lors de violations de données, soit en prenant le contrôle de comptes à l'aide de ces informations d'identification volées. Les statistiques ProPrivacy indiquent que les détails d'une carte de crédit dont le solde peut atteindre 4 700 € ne coûtent que 112 € sur le dark web, et qu'un compte Gmail piraté se vend environ 61 €.

Quel est l'impact des prises de contrôle de comptes sur la cybersécurité des entreprises ?

Les ravages que les pirates causent par les prises de contrôle de comptes sont illimités. Les dommages causés à un particulier peuvent résulter de l'achat de biens avec des données de carte de crédit volées ou de prêts illicites contractés au nom du consommateur. Pour les entreprises, les dommages à grande échelle peuvent résulter du vol en masse de données sensibles, de l'envoi d'e-mails de phishing à partir de comptes administrateur et de la mise hors service de systèmes critiques par le déploiement de bots malveillants ou de ransomwares. Au-delà de la compromission de l'infrastructure informatique et des dommages financiers, les cyberattaques nuisent à la réputation de l'entreprise et à son fonctionnement général. La reprise après une attaque peut être difficile.

Les comptes qui ne sont pas protégés par MFA ont normalement plus de chances d'être pris en charge. Il est sage de déployer une sécurité supplémentaire dans votre entreprise au lieu d'avoir les mots de passe comme seule ligne de défense.

Protégez les identités contre les vols avec la MFA adaptative en utilisant ADSelfService Plus.

ManageEngine ADSelfService Plus est une solution de sécurité des identités et Zero Trust qui permet à votre entreprise de mettre en œuvre une MFA adaptative, des stratégies de mot de passe personnalisées, une gestion des mots de passe en libre-service, et plus encore.

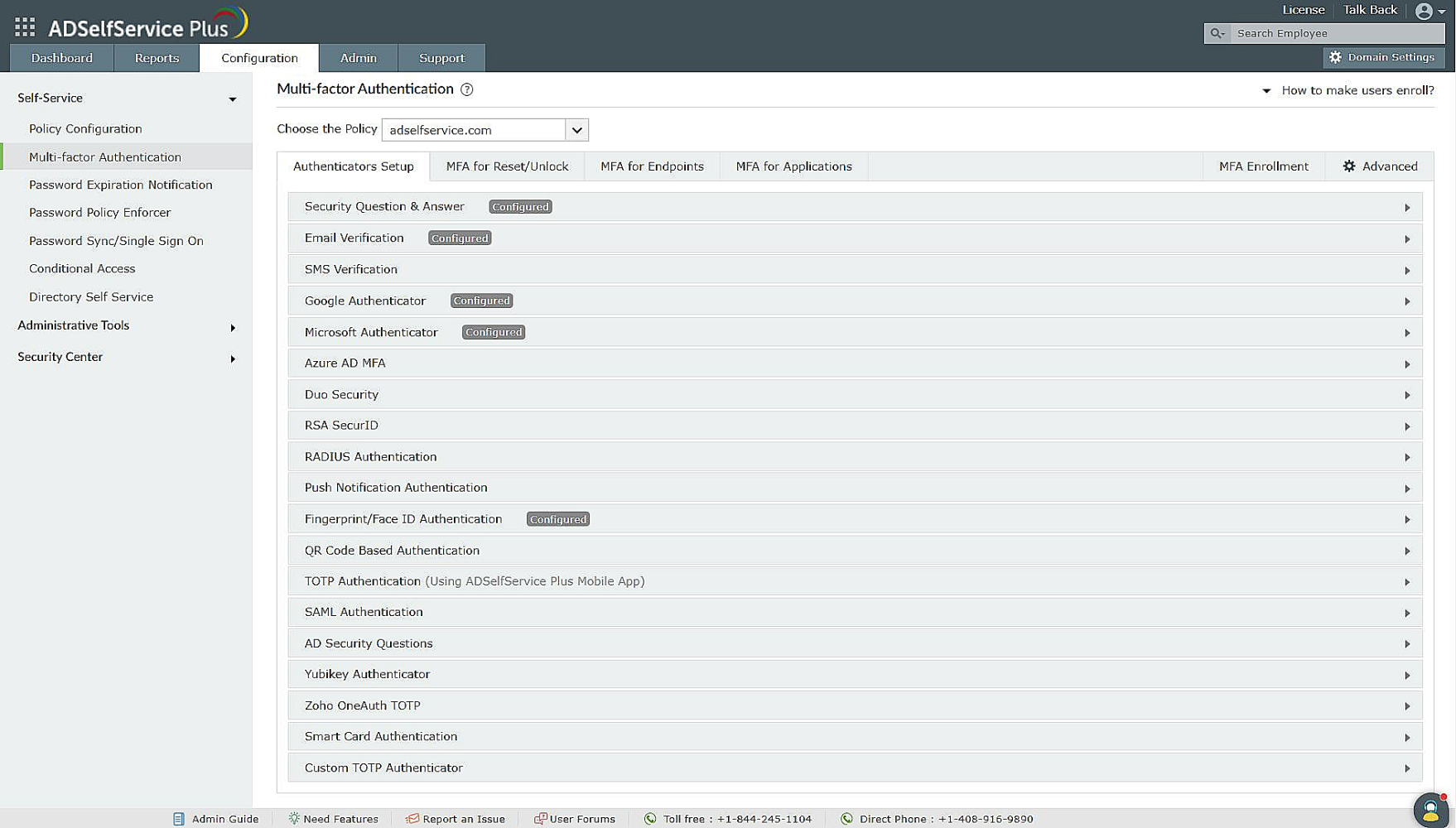

ADSelfService Plus offre une MFA basée sur le contexte avec 19 facteurs d'authentification différents pour sécuriser les identités des utilisateurs. Vous pouvez personnaliser la MFA pour protéger les comptes privilégiés dans votre entreprise avec des flux d'authentification plus sophistiqués. Grâce à la fonction de réinitialisation de mot de passe en libre-service, les utilisateurs peuvent facilement réinitialiser leurs propres mots de passe, éliminant ainsi la dépendance à l'égard du helpdesk et le transfert non sécurisé des informations d'identification entre les parties. L'Exécuteur de stratégie de mot de passe ADSelfService Plus vous permet d'appliquer les exigences de mot de passe personnalisé, comme le nombre de caractères spéciaux, la restriction des caractères consécutifs des noms d'utilisateur ou des mots de passe précédents, et la restriction des mots de dictionnaire personnalisés et des modèles.

Essayez ADSelfService Plus par vous-même ! Téléchargez un essai gratuit de 30 jours maintenant. Nos experts en solutions peuvent également partager des conseils utiles avec vous. Planifiez une démo web gratuite et personnalisée pour recevoir des informations précieuses sur la sécurité de l'identité ADSelfService Plus dès aujourd'hui !

Prochain blog de la série : Comment améliorer l'expérience des employés tout en garantissant la sécurité de l'identité.