PG Software, distributeur historique des solutions ManageEngine en France, depuis 2004

- Accueil

- Active Directory

- AD360Gestion des identités et des accès pour les écosystèmes hybrides

- M365 Manager PlusGestion, reporting et audit Microsoft 365

- En savoir plus

- Identity360Gestion, reporting et audit Microsoft 365

- Produits gratuits

- ADManager PlusGestion et reporting sur l'Active Directory, Microsoft 365 et Exchange

- ADAudit PlusAudit en temps réel des modifications apportées à l'Active Directory, fichiers et serveurs Windows

- ADSelfService PlusMots de passe en libre-service, MFA, accès conditionnel et SSO

- DataSecurity PlusAudit des fichiers, prévention des fuites de données et évaluation des risques liés aux données

- Exchange Reporter PlusReporting, audit et monitoring pour Exchange et Skype

- RecoveryManager PlusSauvegarde et restauration de l'Active Directory, Microsoft 365 et Exchange

- SharePoint Manager PlusReporting et audit SharePoint

- Produits gratuits 2

- AD360Gestion des identités et des accès pour les écosystèmes hybrides

- HelpDesk

- Desktop & Mobile

- Endpoint CentralGestion des postes de travail

- Device Control Plus

- En savoir plus

- Produits gratuits

- Mobile Device Manager PlusGestion des appareils mobiles

- OS DeployerDéploiement d'OS

- Patch Manager PlusGestion des correctifs

- Patch Connect PlusGestion des correctifs tiers SCCM

- Browser Security PlusSolution de gestion et de sécurité des navigateurs

- Remote Access PlusSolution d’accès à distance

- Vulnerability Manager PlusGestion des vulnérabilités d'entreprise

- Application Control Plus

- Endpoint CentralGestion des postes de travail

- Monitoring IT

- OpManagerSolution de supervision réseau

- NetFlow AnalyzerSurveillance de la bande passante et analyse du trafic

- Network Configuration ManagerGestion des configurations réseau

- OpUtilsGestion des adresses IP et des ports de switchs

- Applications ManagerLogiciel de surveillance des serveurs et des applications

- En savoir plus

- Produits gratuits

- Site24x7

- OpManagerSolution de supervision réseau

- Sécurité IT

- Log360 CloudSécurisez votre IT et prouvez votre compatibilité à partir du cloud

- Access Manager PlusUne solution de gestion de session privilégiée

- EventLog AnalyzerGestion des logs par SIEM

- Firewall AnalyzerConfiguration des pare-feux et gestion des logs

- Password Manager ProGestion des mots de passe privilégiés

- Key Manager PlusGestion des clés SSH et des certificats SSL

- PAM360Gestion des accès privilégiés

- Log360Prévention exhaustive des menaces et SIEM

- Browser Security PlusSolution de gestion et de sécurité des navigateurs

- Secure Remote Access Toolkit

- En savoir plus

- Produits gratuits

- MSP

- Analytics

- ManageEngine

- ManageEngine »

- Blog

Blog

“Treat your password like your toothbrush. Don’t let anybody else use it, and get a new one every six months.” - Clifford Stoll, astronome et ingénieur En cette semaine de la sécurité de l'identité, il est important de comprendre l'importance des mots de passe dans la cybersécurité, la facilité avec…

Informations supplémentaires

- Logiciels AD ADSelfservice Plus

La prise de contrôle d'un compte est une attaque au cours de laquelle des cybercriminels s'approprient des comptes utilisateur en utilisant des informations d'identification volées. Il s'agit essentiellement d'une fraude par usurpation d'identité où le pirate, qui a désormais le contrôle total du compte de l'utilisateur, effectue des activités malveillantes…

Informations supplémentaires

- Logiciels AD ADSelfservice Plus

Si vous êtes un débutant dans votre apprentissage de l'Active Directory (AD), vous avez dû tomber sur le terme LDAP. Il est tout à fait possible que vous vous sentiez un peu perdu en essayant de comprendre ce concept. L'objectif de ce blog est de vous mettre à l'aise avec…

Informations supplémentaires

- Logiciels AD ADManager Plus

Le premier Patch Tuesday de la nouvelle année ne manque pas de nous surprendre. Fidèle à la tendance, le Patch Tuesday de janvier 2023 propose des correctifs pour 98 vulnérabilités, dont une zero day. La vulnérabilité zero day étant activement exploitée, les administrateurs doivent mettre en œuvre ces correctifs le…

Informations supplémentaires

- ITAM Endpoint Central

En juin de cette année, Apple a annoncé une nouvelle série de mises à jour de la gestion des périphériques Apple, principalement axées sur l'amélioration de la sécurité des périphériques et de l'expérience de l'utilisateur. Ces améliorations et nouvelles fonctionnalités sont désormais disponibles et vous pouvez les exploiter par le…

Informations supplémentaires

- ITAM Endpoint Central

Nous avons couvert une pléthore de sujets sur l'Active Directory (AD) dans les parties une à neuf de cette série sur l'Active Directory Domain Services. Dans cette dernière et dixième partie, nous allons nous pencher sur un autre aspect crucial de l'AD : les stratégies de groupe et les objets…

Informations supplémentaires

- Logiciels AD AD360

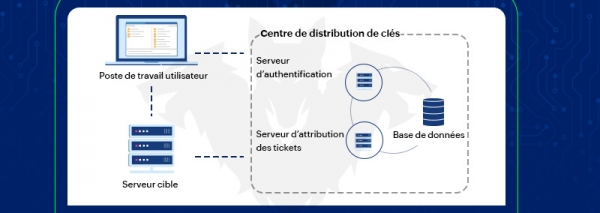

Si vous avez fait des recherches sur l'Active Directory (AD), il est fort probable que vous ayez rencontré le concept Kerberos pour l'authentification des utilisateurs et d'autres fonctionnalités liées aux demandes de service. Il est intéressant d'examiner en profondeur le protocole Kerberos et, par conséquent, d'apprécier la dépendance de l'AD…

Informations supplémentaires

- Logiciels AD ADAudit Plus

Plus...

Avez-vous examiné certaines des attaques Active Directory (AD) les plus connues dans le monde ? Comprenez-vous les nuances de ces attaques populaires et pouvez-vous mettre à profit les principes fondamentaux de l'AD que vous avez appris dans les parties précédentes de cette série de blogs ? Après avoir lu les…

Informations supplémentaires

- Logiciels AD AD360

Une étude de l'IDSA a révélé que 79 % des entreprises ont subi une violation liée à l'identité. Chez ManageEngine, nous comprenons l'importance des identités dans la posture de sécurité globale d'une organisation. Cet article à pour objectif de sensibiliser à l'importance de la sécurité des identités et aux mesures…

Informations supplémentaires

- Logiciels AD ADSelfservice Plus

Les administrateurs informatiques subissent des pressions de toutes parts. Outre le suivi et la sécurisation des données sur l'ensemble des périphériques, ils doivent également gérer un inventaire changeant des actifs physiques et numériques, tout en respectant la directive de la direction visant à faire de la technologie un moteur de…

Informations supplémentaires

- ITAM Endpoint Central

Le Patch Tuesday est de retour, cette fois avec une pléthore de mises à jour. Le Patch Tuesday de novembre 2022 propose des correctifs pour 68 vulnérabilités, dont six zero day. Toutes les vulnérabilités zero day étant activement exploitées, les administrateurs doivent mettre en œuvre ces correctifs dès que possible.…

Informations supplémentaires

- ITAM Endpoint Central

Tags

Active directory ADManager ADSelfservice plus cloud Desktop Central Desktop Central MSP EventLog Analyzer Firewall Analyzer GDPR Gestion réseau helpdesk ITSM Microsoft Patch Tuesday mot de passe netflow analyzer opmanager Password Manager Pro patch patch management patch manager Patch Manager Plus Patch Tuesday peripherique mobile RGPD securité ServiceDesk Plus supervision reseau Sécurité IT VPN vulnérabilité

Derniers blogs

- Le Patch Tuesday de mai 2023 propose des correctifs pour 38 vulnérabilités, dont 3 zero days.

- Revue de la détection des menaces : Menaces internes dans la cybersécurité

- L'authentification : La première étape vers le Zero Trust

- World Backup Day : Pourquoi il est important pour chaque entreprise d'avoir un plan B

Dernières mises à jour

- PAM360 : Nouvelle version 7300

- ADSelfService Plus : Nouvelle version 6509

- Key Manager Plus : Nouvelle version 7000

- AD360 : Nouvelle version 4406

- ADSelfService Plus : Nouvelle version 6508

- ADAudit Plus : Nouvelle version 8123

- ADSelfService Plus : Nouvelle version 6507

- SharePoint Manager Plus - Version 4503

Newsletters

S'abonner à la newsletter mensuelle

Suivez-nous :

ManageEngine est une division de

Zoho Corp.